刀剑乱舞 日服ios vpn

各位 Buffer 早上好,今天是 2018 年 1 月 22 日星期一(农历丁酉年腊月初六)。进了腊月就是年,BUF 早餐铺也依然为大家带来可口早餐。今天份的早餐内容主要有:chaiOS “文本炸弹” 可使 macOS 和 iOS 中的 iMessage App 崩溃;谷歌 Play Store 中再次出现恶意程序,可窃取 Facebook 登录凭证并推送广告;

1 月 8 日,位于挪威东南部地区的医疗机构 Health South-East RHF 表示其网站遭到入侵。该国卫生安全部门 HelseCERT 检测到来自 Health South-East RHF 的异常流量,进而检测到入侵。据推测,这些异常流量就是黑客窃取的居民数据。

Health South-East RHF 管理挪威 9 个县(挪威一共 18 个县)的医疗单位,是挪威四大医疗保健区中最大的,为全国 290 万人提供医疗服务,超出挪威全体居民数目的一半。因此,如果入侵涉及到数据泄漏,对于挪威居民的影响比较大。不过与当时瑞典政府的顶级机密数据泄露相比,这次也不算什么了()。

这个 bug 利用起来也很简单,只需向 web 页面发送一段可以发送信息的 Java 代码即可。但是 iMessage 应用程序在处理这个代码时,出现了错误,最终出现应用程序崩溃,甚至进入重启循环。Bug 发现者在 Twitter 上分享了 PoC,但因为担心会被滥用,该页面已经被屏蔽刀剑乱舞 日服ios vpn。

目前,这个 bug 主要是用作恶作剧,就像之前的微信发送 15 个句号就能造成卡顿崩溃一样。不过专家提醒,恶作剧也要谨慎。因为之前有人恶作剧酿成大错,导致 Arizona 州的几个应急响应中心 911 服务崩溃,最终 19 岁的始作俑者面临刑事指控。[来源:bleepingcomputer]

【漏洞攻击】 谷歌 Play Store 中再次出现恶意程序,可窃取 Facebook 登录凭证并推送广告

近日,Trend Micro 和 Avast 的安全研究人员在 Google Play Store 中发现了一种新的恶意软件 GhostTeam,影响到至少 56 个应用程序。GhostTeam 可以窃取 Facebook 登录凭据并向用户推送弹出式广告。GhostTeam 可以伪装成各种应用,潜伏在用户的手机中,如实用工具(如手电筒、二维码扫描仪和指南针)、提升性能的应用(如文件传输和清理器)、娱乐应用、生活方式应用和视频下载应用程序等。

安装之后,它首先会确认设备是否是仿真器或虚拟环境,然后相应地下载恶意软件有效载荷,促使受害者授予恶意程序设备管理员权限,进而长久留存在设备中。随后,GhostTeam 会搜集设备专有 ID、定位、系统语言、显示参数等,其中位置信息是从在线服务提供的 IP 地址获取的。

具体来说,只要用户打开 Facebook 应用程序,恶意程序会启动一个 WebView 组件,形成与 Facebook 类似的登录页面,并提示用户登录到 Facebook 重新验证帐户。WebView 代码会窃取受害者的 Facebook 用户名和密码,并将其发送给远程黑客控制的服务器。也就是说,GhostTeam 使用传统的网络钓鱼手段来获取用户的登录凭证。

被盗的 Facebook账户可能会被用于传播更多恶意程序或形成社交媒体僵尸传播虚假新闻,还可能暴露“金融状况等其他个人身份信息”,并在在地下市场出售。除了窃取 Facebook 凭证外,GhostTeam 还会在后台激活设备推送弹出式广告。据研究人员介绍,受 GhostTeam 影响最多的用户分布在印度、印度尼西亚、巴西、越南和菲律宾。[来源:TheHackerNews]

近日, Triton(Trisis)恶意软件利用施耐德电气 Triconex 安全仪表系统(SIS)控制器中的 0-day 漏洞,针对重要基础设施公司进行攻击。Triton 是针对工业控制系统(ICS)的恶意软件,2017 年 12 月首次被发现,并造成中东某组织停运。

施耐德电气的 Triconex SIS 设备主要用于监控进程状态并将其恢复到安全状态;或者在参数显示存在潜在危险的情况下,将进程安全关闭。恶意软件使用 TriStation 专有协议与 SIS 控制器进行交互,获取读写的程序和功能。

恶意软件可以扫描和映射工业控制系统,侦查 Tricon 控制器并发布命令。一旦入侵成功,Triton 就变成了一款远控木马(RAT),攻击者可以直接通过远程网络连接来控制系统。

恶意软件可以扫描和映射工业控制系统,侦查 Tricon 控制器并发布命令。一旦入侵成功,Triton 就变成了一款远控木马(RAT),攻击者可以直接通过远程网络连接来控制系统。

施耐德电气表示:Triton 利用了旧版 Triconex Tricon 系统的一个漏洞,只影响到少数几个较旧的版本,而补丁将在未来几周内发布。此外,他们也正在研发一种工具,用于检测并删除控制器上存在的恶意软件,预计将于下个月上市。建议客户始终执行 Triconex 文档“安全注意事项”部分的说明,将控制器保持在锁定的机柜内,在设置为“PROGRAM”模式时显示报警。

工业网络安全和威胁情报公司 CyberX 表示,基于对 Triton 的分析,恶意软件是由伊朗开发的,针对的目标组织位于沙特阿拉伯。[来源:SecurityWeek]

现如今,移动办公和云计算已经打破了安全边界,而企业 VPN 也已成为传统的解决方案。这两者都已经无法应对越过边界或进入 VPN 的攻击者。Google 很早以前就认识到了这个问题,并将 BeyondCorp 作为边界和 VPN 替代品。BeyondCorp 取代了企业对 VPN 的需求,专注于验证设备(提供、识别设备证书)及其用户,并在其应用程序周围实施分级验证。BeyondCor 消除了可信网络和不可信网络之间的区别,侧重于验证来自任意位置的认证访问。但是,BeyondCor 只能在谷歌内部使用。目前,Cloudflare 也推出了类似的服务 Cloudflare Access,相当于 BeyondCorp 模式的“民主化”。BeyondCorp 允许员工在公司网络之外工作,且无需使用 VPN。

Cloudflare 的专家表示:“VPN 会减慢工作速度。因为每次页面加载都会增加 VPN 服务器的额外往返次数。此外,VPN 上的用户非常容易受到网络钓鱼、中间人攻击和 SQL 注入攻击。相比之下 Cloudflare Access 为遗留应用程序或云应用程序提供集中的应用程序访问控制,而且不论员工在哪里工作,都不会减慢连接速度。”

Cloudflare Access 相当于在不同的身份验证包装中保护客户的应用程序。确切来说,它保护的不是员工的设备而是公司的应用程序。“即使攻击者设法进入设备,公司网络的每个访问都被 Cloudflare 记录,客户(公司)可以监控异常情况。因此,在每个应用程序周围进行认证的模型不仅增加了攻击阻力,还提供了一个中央存储库,让安全团队可以查看异常情况,跟踪不良行为并快速做出响应。Cloudflare 服务的客户管理员将拥有每个员工设备的单一视图 – 当它登录并使用每个不同的服务 – 以服务为基础,如果发生异常情况,管理员可以立即撤回用户的访问权限。

不过,Cloudflare 不能为用户提供企业设备,用户仍然需要自主负责远程设备的安全,建议用户在所使用的设备上使用多重身份验证。[来源:SecurityWeek]

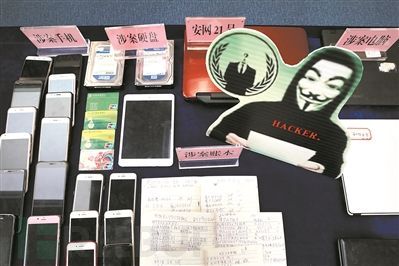

【国内新闻】 广东省公安部门 2017 年打击多起网络犯罪案件,侵犯公民信息、黑客攻击等案件榜上有名

广东省公安厅召开发布会,通报严打整治网络犯罪“安网2017”专项行动全年的战果以及“安网2018”专项行动计划,并公布了2017年度广东公安十大精品网络案件,其中多个案件创造全国第一,比如打掉网络攻击“黑产圈”排行第一的犯罪团伙“暗夜攻击小组”。

据统计,2017年,广东警方共发起集群战役22次,破获网络犯罪案件4588起,抓获嫌疑人1.2万名,打掉犯罪团伙487个,缴获被泄露、窃取、买卖的公民个人信息7.1亿余条,清缴木马病毒程序443个,查获钓鱼网站服务器236台,集群战役次数、规模以及破获案件数量等均创历史新高。

2017年,广东警方依托以波次打击、集群战役打击、跨国跨境跨区域打击为主要特征的打击网络犯罪“广东模式”,重拳打击侵犯公民个人信息、黑客攻击破坏等上游性源头性犯罪以及技术含量高的网络诈骗等新型网络犯罪。[来源:人民网]